Пользователи роутера D-Link должны в ближайшее время уделить особое внимание вопросу безопасности при навигации в Интернете. По словам специалистов Bitdefender, непропатченные устройства являются целью одной из последних кампаний по захвату DNS. Преступники атакуют маршрутизаторы, чтобы манипулировать их настройками и, как следствие, направлять бессознательных пользователей на поддельные версии веб-сайтов.

Атака включает в себя изменение настроек DNS, то есть системы «перевода» используемых пользователем интернет-адресов в соответствующие IP-адреса. Введение ложных ссылок приводит к отображению страницы, отличной от ожидаемой, несмотря на ввод правильного адреса в строке. Это немного более продвинутая версия фишинга, которую в зависимости от метода реализации часто называют «фармингом».

На практике, если злоумышленники изменяют настройки маршрутизатора при использовании Интернета, пользователь может неосознанно посещать поддельные версии страниц (несмотря на правильное отображение адреса в строке браузера). Это может привести к дальнейшему обману, например, когда злоумышленники решат перенаправить жертву на специально созданную страницу входа в банк.

Первые атаки были замечены еще в 2018 году

По словам Bitdefender, первые доказательства атак на маршрутизаторы D-Link появились в конце декабря прошлого года. Устройства DSL оказались проблематичными, включая D-Link DSL-2640B, D-Link DSL-2740R, D-Link DSL-2780B и D-Link DSL-526B.

Следующая волна атак была зарегистрирована в феврале 2019 года, а последняя во второй половине марта. Затем список дырявых маршрутизаторов был расширен до моделей ARG-W4, SSLink 260E, Secutech и TOTOLINK. В зависимости от ситуации, уязвимые устройства направляли DNS-запросы на серверы, обслуживаемые злоумышленниками в Канаде или России.

«Такие атаки подчеркивают важность поддержания надлежащей «гигиены» устройств, имеющих доступ к Интернету» - говорит Мариуш Политович, технический инженер Bitdefender. Уязвимости в D-Link, которые использовались при атаках, были исправлены несколько лет назад, но многие пользователи не установили необходимые исправления - возможно, из-за недостаточной осведомленности о проблеме.

— Регулярная проверка качества ссылок по более чем 100 показателям и ежедневный пересчет показателей качества проекта.

— Все известные форматы ссылок: арендные ссылки, вечные ссылки, публикации (упоминания, мнения, отзывы, статьи, пресс-релизы).

— SeoHammer покажет, где рост или падение, а также запросы, на которые нужно обратить внимание.

SeoHammer еще предоставляет технологию Буст, она ускоряет продвижение в десятки раз, а первые результаты появляются уже в течение первых 7 дней. Зарегистрироваться и Начать продвижение

Как сделать роутер невосприимчивым к атакам?

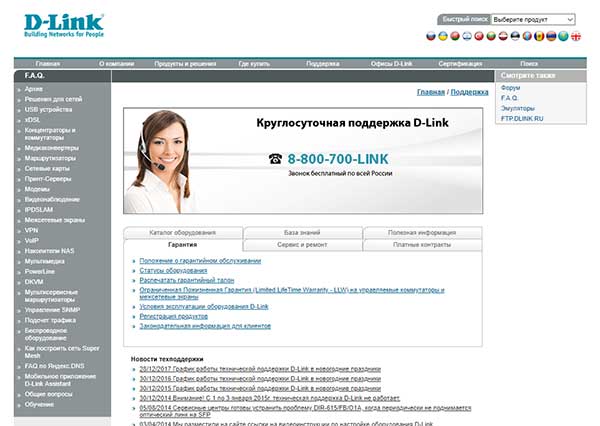

Согласно Bitdefender, производитель уже исправил программное обеспечение описанных маршрутизаторов много лет назад, устранив уязвимость, которая позволяет злоумышленникам манипулировать адресами. Чтобы избежать проблем, в этом случае достаточно установить новейшее программное обеспечение, доступное для используемого устройства. Для получения дополнительной информации надо посетить веб-сайт технической поддержки D-Link или непосредственно в настройках страницу с информацией о программном обеспечении для перечисленных маршрутизаторов.