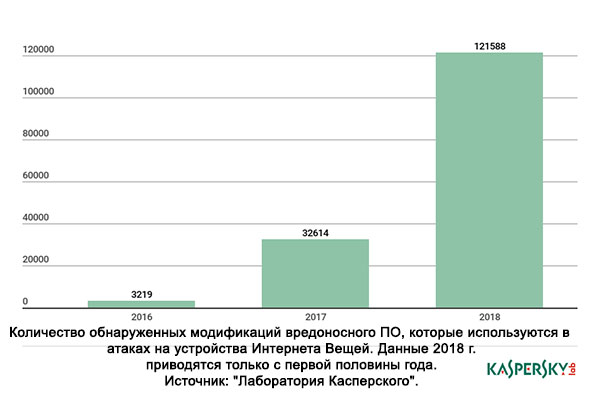

Свежий отчет, опубликованный корпорацией "Лаборатория Касперского" не оставляет иллюзий: количество угроз для мобильных устройств в составе Интернета Вещей растет с тревожной скоростью. Оказывается, что за первую половину 2018 года, было зафиксировано более 120 тысяч модификаций вредоносного программного обеспечения, используемого для атак на устройства, подключенных к Интернету, а это в три раза больше, чем за весь 2017 год.

Опасная тенденция продолжается с 2016 года, и пока ничто не указывает на то, что она измениться. Из отчета можно узнать, что неизменно, наиболее опасными являются атаки на пароли, которые проявились в 93-х процентах зарегистрированных атак. В большинстве других случаев, хакеры получили доступ к устройствам в результате использования широко известных уязвимостей в их программном обеспечении.

Более половины атак осуществляется через сети зараженных маршрутизаторов, что удалось определить на основе данных, собранных и подготовленные исследователями из "Лаборатории Касперского". В остальных случаях, также используются различные другие устройства Интернета Вещей, в том числе принтеры, оборудование для обслуживания спутникового телевидения и т.д. Что интересно, одна из атак была осуществлена с помощью нескольких десятков подключенных к интернету посудомоечных машин.

Основной целью атакующих является использование оборудования из Интернета Вещей для усиления других атак, чаще всего DDoS. Некоторые модификации вредоносных программ имеют и другие цели. Например, устранение других инфекций или, наоборот, закрытие уязвимых сервисов на устройстве, чтобы предотвратить загрузки другого вредоносного программного обеспечения, которое может нарушить работу устройства в момент, когда оно используется для атаки.

Может показаться, что по сравнению с компьютерами и смартфонами, устройства Интернета Вещей не являются достаточно эффективными, чтобы на них обратили внимание кибер-преступники, и они были использованы для незаконной деятельности. Однако, отсутствие производительности компенсирует их количество, а также тот факт, что некоторые производители "умных" гаджетов, по-прежнему не придают слишком большого значения для безопасности своих продуктов. Из-за этого устройства Интернета Вещей стали легкой мишенью для хакеров, которые могут превратить простые гаджеты в мощные машины, используемые для незаконных действий, таких как шпионаж, воровство и шантаж – отмечает Михаил Кузин, исследователь по кибер безопасности из компании "Лаборатория Касперского".

— Регулярная проверка качества ссылок по более чем 100 показателям и ежедневный пересчет показателей качества проекта.

— Все известные форматы ссылок: арендные ссылки, вечные ссылки, публикации (упоминания, мнения, отзывы, статьи, пресс-релизы).

— SeoHammer покажет, где рост или падение, а также запросы, на которые нужно обратить внимание.

SeoHammer еще предоставляет технологию Буст, она ускоряет продвижение в десятки раз, а первые результаты появляются уже в течение первых 7 дней. Зарегистрироваться и Начать продвижение

Как обычно в таких ситуациях, следует обращать внимание на важность текущих обновлений программного обеспечения оборудования и необходимость изменения паролей по умолчанию на свои собственные, которые будут достаточно сложными, чтобы уменьшить вероятность быстрого выполнения успешной хакерской атаки.